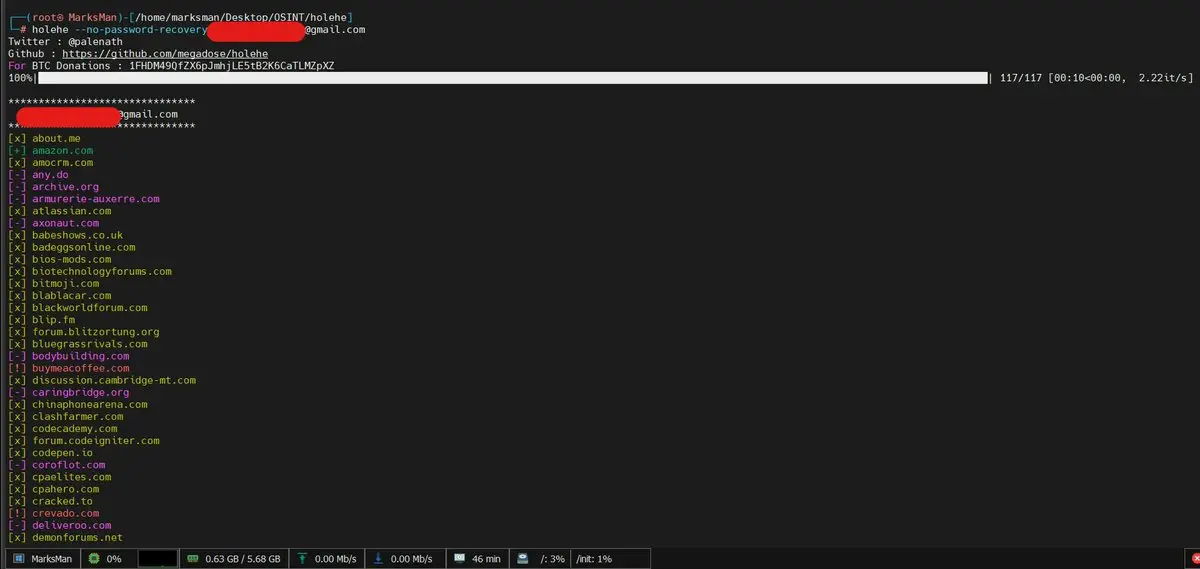

أدخل أي إيميل — وفي ثوانٍ تعرف في أي مواقع تم تسجيله، وأحياناً رقم الهاتف المرتبط به جزئياً، كل هذا بدون أن يعلم صاحب الإيميل.

هذا ما تفعله Holehe — الأداة الأكثر شهرة في مجتمعات الأمن السيبراني للمبتدئين.

ما هي Holehe؟

Holehe هي أداة OSINT مفتوحة المصدر تكشف في أي المواقع تم تسجيل إيميل معين — عبر أكثر من 120 موقعاً دفعة واحدة.

الطريقة ذكية جداً: الأداة لا تحاول "اختراق" أي شيء بل تستغل وظيفة "نسيت كلمة المرور" الموجودة في كل موقع. إذا أعاد الموقع رسالة "هذا الإيميل مسجل لدينا" — تسجّل Holehe النتيجة.

الأهم: الأداة لا ترسل أي تنبيه لصاحب الإيميل — العملية صامتة تماماً.

وصل المشروع إلى 10,300 نجمة على GitHub و1,200 fork — دليل على شعبيته الواسعة في مجتمع OSINT.

لمن هي Holehe؟

- المبتدئون في الأمن السيبراني الذين يريدون تعلم OSINT بطريقة عملية

- المحققون الرقميون الذين يحتاجون رسم خريطة الحضور الرقمي لشخص ما

- أي شخص يريد فحص إيميله الخاص: هل هو مسرّب؟ هل تم استخدامه في تسجيلات لا تتذكرها؟

- فرق الأمن التي تجمع معلومات أولية (Reconnaissance) قبل اختبار الاختراق

كيف تعمل Holehe بالضبط؟

العملية بسيطة وذكية في نفس الوقت:

1. تعطيها إيميلاً مثل test@gmail.com

2. تزور Holehe أكثر من 120 موقعاً تلقائياً

3. في كل موقع تضغط على "نسيت كلمة المرور" وتضع الإيميل

4. إذا ردّ الموقع بـ "هذا الإيميل موجود" — تسجّل النتيجة بـ ✅

5. في النهاية تحصل على تقرير كامل بكل المواقع التي يملك فيها هذا الإيميل حساباً

وأحياناً تحصل على معلومات إضافية مثل:

- إيميل الاسترداد (مخفي جزئياً):

ex****e@gmail.com - رقم الهاتف (مخفي جزئياً):

0*******78

المواقع التي تفحصها Holehe

من أبرز الـ 120+ موقع:

التواصل الاجتماعي: Instagram, Twitter, Snapchat, Pinterest, Tumblr, Myspace

الترفيه والموسيقى: Spotify, SoundCloud, Last.fm, Smule

التقنية والبرمجة: GitHub, Discord, Docker, Replit, CodePen, Codecademy

التسوق والخدمات: Amazon, eBay, Nike, Freelancer, Eventbrite

الإنتاجية: Evernote, HubSpot, Atlassian, Pipedrive, Zoho

وأكثر من 100 موقع آخر...

متطلبات التشغيل

- Python 3.7 أو أحدث

- اتصال بالإنترنت

- يعمل على: Windows، macOS، Linux

طريقة التثبيت

الطريقة الأولى: pip (الأسهل — سطر واحد)

pip3 install holehe

الطريقة الثانية: GitHub (للمطورين)

git clone https://github.com/megadose/holehe.git cd holehe/ python3 setup.py install

الطريقة الثالثة: Docker

docker build . -t my-holehe-image docker run my-holehe-image holehe test@gmail.com

طريقة الاستخدام

بعد التثبيت، الأمر بسيط جداً:

holehe example@gmail.com

استبدل example@gmail.com بأي إيميل تريد فحصه.

ستحصل على نتائج مثل:

[+] instagram.com - Account exists [+] spotify.com - Account exists [+] github.com - Account exists [-] facebook.com - Account not found [+] discord.com - Account exists | phone: 0*****78

نصيحة: إذا واجهت Rate Limit (بعض المواقع تحجب الطلبات المتكررة) — غيّر IP عبر VPN وأعد المحاولة.

استخدامات عملية حقيقية

فحص إيميلك الشخصي: هل إيميلك مستخدم في حسابات قديمة نسيتها؟ ما هو أثرك الرقمي الحقيقي؟

التحقق من تسريبات البيانات: إذا علمت أن إيميلك موجود في قاعدة بيانات مسرّبة، يمكنك فحص المواقع المرتبطة به لتأمينها.

Reconnaissance في Bug Bounty: جمع معلومات أولية عن هدف لديك إذن باختباره.

التحقيق الصحفي: معرفة الحضور الرقمي لشخصية عامة عبر إيميل معروف.

⚠️ تحذير مهم — الاستخدام الأخلاقي فقط

Holehe مصممة حصراً للأغراض التعليمية والقانونية:

- استخدمها على إيميلك الشخصي فقط

- أو على إيميلات لديك إذن صريح بفحصها

- أو في إطار مهام Bug Bounty أو Pentesting مرخّصة

فحص إيميلات أشخاص آخرين بدون إذنهم قد يكون مخالفاً للقانون في بلدك ويعرضك للمسؤولية القانونية.

الخلاصة

Holehe هي نقطة الدخول المثالية لكل من يريد تعلم OSINT بطريقة عملية وبسيطة.

10,300 نجمة على GitHub تثبت أنها واحدة من أكثر أدوات OSINT شعبيةً في العالم — وسطر تثبيت واحد يكفي لتبدأ.

إذا كنت فضولياً عن أثرك الرقمي أو تريد دخول عالم الأمن السيبراني من بابه العملي — Holehe هي البداية الصحيحة.

رابط المشروع على GitHub: Holehe

نسخة أونلاين (بدون تثبيت): osint.industries

هل تريد التعمق أكثر في OSINT والبحث في الدارك ويب؟ → Robin: أداة OSINT للبحث في الدارك ويب بخصوصية كاملة

هل تريد تعرف على نظام اختبار اختراق كامل بالذكاء الاصطناعي؟ → PentAGI: نظام الاختراق الأخلاقي الذاتي بالذكاء الاصطناعي